|

||||||||||||||||||||||

その9「DMZとその効果」 |

||||||||||||||||||||||

|

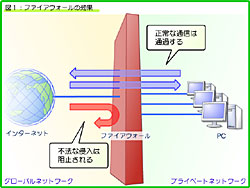

■ DMZとは DMZ(DeMilitarized Zone)とは、直訳すると「非武装地帯」となります。「非武装」と言っても安全とか平和とかそういった話ではなく、例えば今はなきベルリンの壁などがこの非武装地帯にあたります。つまり、お互いがにらみあって均衡状態を保っている場所のことで、ある意味安全ではありますが、実際には平和な場所ではありません(笑)。ネットワークの世界におけるDMZとは、グローバルネットワークとプライベートネットワークの間の場所となります。両方のネットワークからアクセスされるために、いつ攻撃されても大丈夫な状態を保っているネットワーク、と考えるのが一番近いところでしょう。 ■ DMZの必然性

問題はサーバーを公開したい場合で、公開したいサーバーを(ネットワーク的に)どこに置くかという問題が出てきます。もちろん、ファイアウォールの外側に置けば(図2)、サーバーに何があってもプライベートネットワークに影響はないわけですが、サーバー自体は「自由に蹂躙してください」と置いてあるようなもので、あまり賢いアイデアとは言えません。

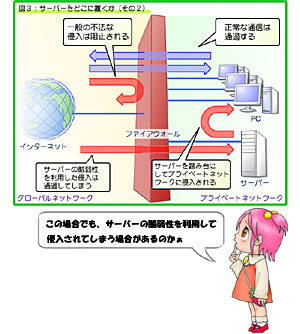

従って、やはりサーバーもファイアウォールの内側に置いておき、必要なポート(例えば、Webサーバーなら80番)だけを開けておくという方法(図3)が一般的です。ところがこの方法だと、仮にサーバーの脆弱性を利用して侵入された場合、そこからプライベートネットワークに侵入し放題ということになってしまいます。このこと自体は、ファイアウォールでは防げません。仮にこれがWebサーバーだとしたら、80番ポートを閉じてしまうとサーバーの公開自体ができなくなってしまうからです。 根本的な対処には、サーバー側で脆弱性を防ぐ必要があるわけですが、こうした脆弱性は発見されてから対応パッチがリリースされるまで多少時間がかかりますし、場合によってはそれをすぐ適用できるとは限らないわけで(例えばあるパッチを当てると、ほかの問題が生じてしまうことがわかっていると、ちょっと対処に時間がかかるでしょう)、何らかの手当てができるまでの間はプライベートネットワークが極めて危険な状況に置かれてしまうわけです。

■ DMZの構成

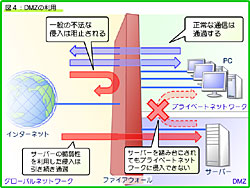

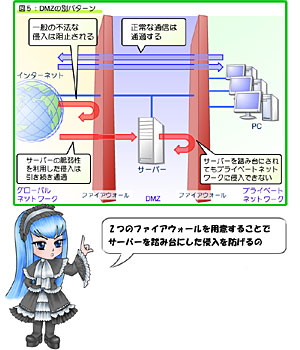

ただし、これを実現するためにはWAN/LANとは別にDMZ専用ポートを持ったファイアウォールが必要です。最近では、専用ポートを持つ機種も次第に増えてきましたが、どうしても高価格帯の製品に集中しており、安価な製品にはこうした配慮がないものが少なくありません。 そんな場合でもDMZを構築できるのが図5の方式です。つまり、2つのファイアウォールの間をDMZとして利用するという構成です。この構成ならば、仮にサーバーに侵入されても、そこからプライベートネットワークの間にはもう1つファイアウォールがあるため、そこで被害を防ぐことができるというわけです。 この方式は、ファイアウォール機能を搭載する安価なルータでも確実にDMZを構築できるという点で、比較的お勧めしやすい方法です。実際、筆者の仕事場では図5の構成で外部サーバーを運用しています。

■ 「なんちゃってDMZ」の危険性 ところで、安価なルータの中には「DMZホスト機能」などと呼ばれる機能を持っているものもあります。こうしたものを使えば、図4のような構成が簡単にできるかというと、実はそうではなかったりします。というのも、DMZホスト機能を使うと、図3のような構成になってしまうケースが少なくありません。しかも、下手をすると一般の不法な侵入すら阻止されず、全部がDMZホスト機能で指定されたサーバーに転送されることになってしまい、かえって危険度は増してしまう場合もあります。筆者はこれを「なんちゃってDMZ」と呼んでいますが、こうした「なんちゃってDMZ」を有効にするのはファイアウォールを自分からブチ壊しているようなものになりかねず、結果としてファイアウォール自体を使っている意味がなくなってしまいます。まともなDMZ機能が使える製品の場合は、物理的にDMZ用のポートがほかのLAN側ポートと分離されていたり(参考画像1)、LANポートと共有ながら「DMZ用ポートはこれのみ」といった指定されている製品(参考画像2)が一般的です。 したがって、それ以外の製品は「なんちゃってDMZ」の危険性が高いことを覚悟しておかなければなりません。もしこうした製品をお使いで、しかも外部向けにサーバーを立てたいという場合には、筆者としてはもう1台ルータを購入して図5の構成にするのが一番無難であることを最後に強調しておきたいと思います。

2004/09/13 11:05

|

| Broadband Watch ホームページ |

| Copyright (c) 2004 Impress Corporation All rights reserved. |

|