|

||||||||||||||||||

その18「SPIとパケットフィルタリング」 |

||||||||||||||||||

|

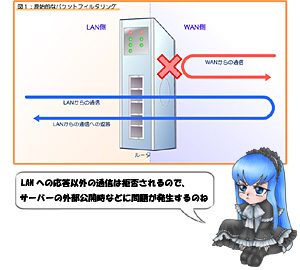

■ SPIとは SPIとは「Stateful Packet Inspection」の略で、パケットフィルタリングに利用される技術の1つです。一般にルータは、インターネットからの不正アクセスを防ぐために、パケットフィルタリングと呼ばれる技術を搭載していますが、「セッションハイジャック」と呼ばれる特殊な技術を使うことで、これをすり抜けようとする攻撃には弱い部分があります。SPIは、この「セッションハイジャック」に対抗するための防御技術です。■ パケットフィルタリングとは SPIを説明するためには、まずパケットフィルタリングの説明をする必要があるでしょう。パケットフィルタリングとは名前の通り、通信のパケットを選別して不要なパケットを通過させない(=フィルタリング)という処理です。この技術がブロードバンドルータに搭載されるようになった理由は、WAN側からLAN内部へのパケットを通過させない(=ルーティング)しないことで、WAN側からのアタックを防止しようというものです。もっとも、無条件にパケットを通過させないだけであれば単にケーブルをはずせば良いわけですが、これではLAN側からもWAN側に一切アクセスができなくなります。そこで、「必要なパケットは通過させ、不要なパケットだけを阻止する」という機能を持つパケットフィルタリングが必要になったというわけです。 1番原始的なパケットフィルタリングは図1のような構造で、LAN内部からWAN側に出したリクエストに対するレスポンスのみ通過させ、WAN側からLAN側へのリクエストは阻止するというものです。このフィルタリングを利用している場合でも、LAN内部からのWebアクセスやメールの送受信は問題なく可能ですが、例えばFTPでのファイル転送ができない(*1)場合や、一部のインスタントメッセンジャーでは通信ができなくなる、あるいはLAN内部のWebサーバーを外部に公開できないなどの問題が出てきました。 (*1)PASVモードを使うことで可能になります。

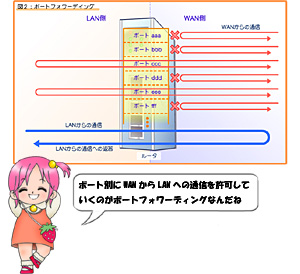

そこで次に採用された技術が、現在も広く利用されているポートフォワーディングという技法です。TCP/IPにおける通信は、IPアドレス+ポート番号が宛先として必要になります。このポート番号は0~65,535までの65,536個用意されていますが、図2のように、ポートごとにLAN内部へのアクセスを許可するか否かを設定する方式です。 実際は、ポート番号+プロトコル(TCP/UDP/ICMP、12回参照)を組み合わせるのが一般的です。ちなみに実際に「LAN内部へのアクセス」を行なう際には、NAT(11回参照)を使ってLAN内の特定のマシンにパケットを転送する(=フォワーディング)形になることから、ポートフォワーディングの名前がついています。

■ 既存のパケットフィルタリングの問題点とSPI

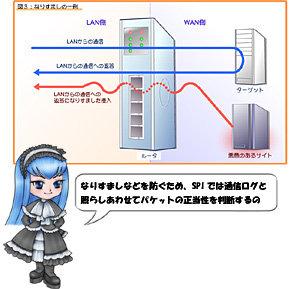

これを利用した攻撃が、冒頭述べたセッションハイジャックです。セッションハイジャックにはさまざまな方法がありますが、簡単なところではすでに通信しているパケットを盗聴した上で、パケットのIPアドレスを偽造して潜り込む(図3)なんていう方法があります。いったん潜り込んだら、例えば任意のIPアドレスのポートを開くようにWebサーバーに命じ、そこから堂々と侵入するなんてことも可能なので、決して軽視できません。 そこで登場した技術がSPIです。SPIの場合、すべての通信ログを記録しておき、相手から来たパケットが正当なものなのかどうかを、ログに照らしあわせて判断するというやり方でセッションハイジャックを防ぎます。 具体的に言えば、到着したパケットのヘッダ部に含まれるシーケンス番号やTCPコネクション状態に矛盾がないかなどを調べ、これが矛盾するようなら不正パケットと判断して破棄することで侵入を防ぐわけです。さらに高度な製品では、パケットのデータ部を解釈して、どんな通信を行なっているかまでを判断した上で、不正な要求が来ているならば破棄といったことまで行なってくれます。 ただ、こうした高度な処理を行なうSPIを実装しているのは、業務向けの高機能な製品のみで、価格も数百万円~数億円というオーダーになってしまいます。家庭向けのルータでSPIを搭載しているという場合、パケットのヘッダ部のみを解釈して判断する製品がほとんどでしょう。

2004/12/06 11:02

|

| Broadband Watch ホームページ |

| Copyright (c) 2004 Impress Corporation, an Impress Group company. All rights reserved. |